CCNPEnterpriseLayer 2 SecurityAccess Switch

DHCP Spoofing & Snooping

Bu makale DHCP Spoofing saldırısını, rogue DHCP mantığını ve DHCP Snooping'in switch içinde

paketleri nasıl incelediğini binding table perspektifinden ele alır.

01 / DHCP Protokolü – DORA Süreci

DHCP, broadcast tabanlı çalışan bir protokoldür. Bu kritik detay onu Layer 2 saldırılara açık hale getirir.

dhcp doraClient → DHCPDISCOVER (Broadcast) Server → DHCPOFFER (Broadcast/Unicast) Client → DHCPREQUEST Server → DHCPACK

Önemli: Switch, DHCP Snooping yoksa bu paketleri körlemesine iletir.

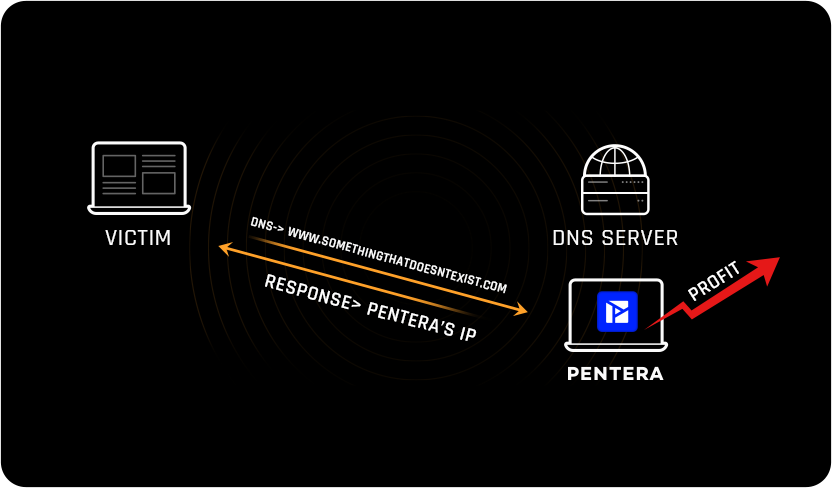

02 / DHCP Spoofing (Rogue DHCP) Nedir?

DHCP Spoofing, ağda yetkisiz bir DHCP sunucusunun istemcilere IP dağıtmasıdır.

- Saldırgan daha hızlı DHCPOFFER gönderir

- Sahte gateway / DNS adresi verir

- Trafiği MITM konumuna çeker

03 / Saldırı Anında Switch İçinde Ne Olur?

DHCP Snooping kapalıysa switch şunu yapar:

- Broadcast DISCOVER'ı her porta yollar

- Gerçek DHCP ve rogue DHCP aynı anda OFFER gönderir

- İstemci ilk gelen OFFER'ı kabul eder

Sonuç: Switch'in bu noktada hiçbir fikri yoktur. Trafik tamamen saldırgan üzerinden akar.

04 / DHCP Snooping – Switch Seviyesinde Çalışma Mantığı

DHCP Snooping aktif edildiğinde switch DHCP paketlerini özel olarak işaretler, portları trusted/untrusted olarak ayırır ve binding table oluşturur.

binding table formatIP Address | MAC Address | VLAN | Interface | Lease Time

05 / Trusted vs Untrusted – Gerçek Anlamı

- Trusted port: DHCP OFFER / ACK geçebilir

- Untrusted port: OFFER / ACK DROP edilir

drop logDROP REASON: DHCP_SNOOPING_UNTRUSTED_PORT

06 / Binding Table Nasıl Oluşur?

Binding table yalnızca başarılı DHCPACK sonrası yazılır.

- DISCOVER / OFFER / REQUEST → tabloya yazılmaz

- ACK → yazılır

Önemli: Bu tablo DAI, IP Source Guard ve Port Security için referans kaynaktır.

07 / Yanlış Konfigürasyon – Toplu IP Alamama

Gerçek saha vakası:

- DHCP Snooping açılır, uplink port trusted yapılmaz

- Tüm DHCPOFFER'lar DROP edilir

- Sonuç: Tüm ofis IP alamaz

syslog%%DHCP_SNOOPING-5-DROP: DHCP packet dropped on untrusted port

08 / Enterprise Seviyesi Konfigürasyon

cisco iosip dhcp snooping ip dhcp snooping vlan 10 ip dhcp snooping information option ip dhcp snooping limit rate 15 interface GigabitEthernet0/1 ! uplink ip dhcp snooping trust

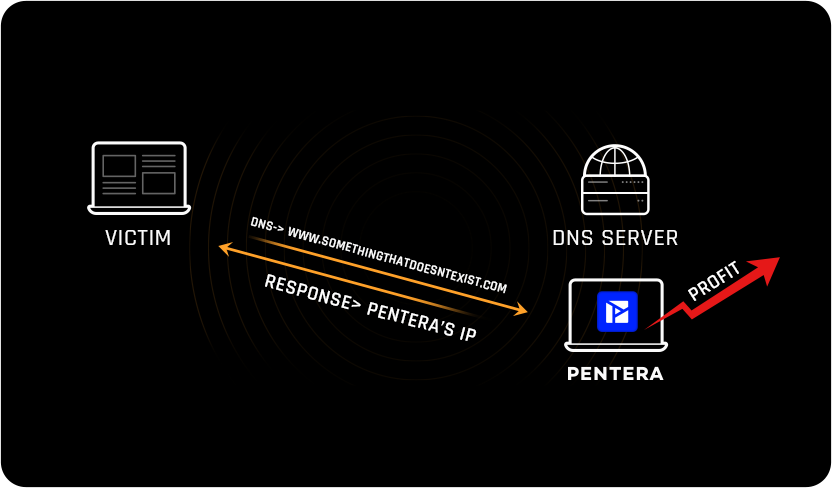

09 / DHCP Spoofing + ARP Spoofing Zinciri

Rogue DHCP çoğu zaman tek başına kullanılmaz.

- Sahte gateway dağıtılır

- Ardından ARP Spoofing yapılır

- MITM kalıcı hale getirilir

Neden önemli: DHCP Snooping, DAI'nin ön koşuludur. Biri olmadan diğeri düzgün çalışmaz.

10 / Enterprise Checklist

- Uplink portlar trusted mı?

- Access portlar untrusted mı?

- Rate limit aktif mi?

- Binding table loglanıyor mu?